المشكلات التقنية والثغرات الأمنية تمثل عوائق عديدة للشركات عبر الإنترنت على اختلاف أهدافها واستخداماتها، بما فيها مواقع الويب التي تعمل بنظام WordPress. وقد حظيت العديد من الأنظمة والإضافات المرتبطة بـ WordPress هذا العام بنصيبها من هذه الاختراقات، والتي صُنِّف بعضها على أنه "خطير للغاية".

حيث استغل مخترقون ثغرة في إضافة Plus Addons التابعة لنظام Elementor منتصف مارس الماضي، كما اكتشف المطورون ثغرات أمنية في ذات النظام، قد تسمح للمخترقين حينها بالتحكم كليًا في الموقع، بعد اكتشاف الثغرة الأولى بأسابيع قليلة.

أمّا إضافة Facebook for WordPress فقد نجح المطورون في إصلاح ثغرتين تم تقييمهما على أنهما خطيرتان للغاية أواخر الشهر الماضي.

حتى التحديثات للأنظمة فإنه يُصاحبها ظهور أو اكتشاف أعطال وثغرات أمنية خطيرة، كما حدث مع نظام Gutenberg في تحديثه للإصدار 10.2 مؤخرًا.

وفي مجال الوصول لهذه الاختراقات الأمنية، تعمل شركات كوسطاء، هدفهم الوصول أولا للمُشكلات المذكورة آنفًا قبل أي طرفٍ آخر، ومن ثم بيعها للمعنيين.

وعلى الرغم من أن هذه الموضوعات تشوبها العديد من المتغيرات الواضحة وغير الواضحة والأسئلة الأخلاقية، إلّا أنها تعمل بشكلٍ قانوني، بل وتتنافس فيما بينها للوصول للثغرات قبل بعضهم البعض، ومن هذه الشركات شركة Zerodium.

ما هي شركة Zerodium ؟

تعدّ شركة Zerodium وسيطًا معني بشراء الثغرات الفريدة والخطرة التي لم تُكتشف بعد، بهدف إعادة بيعها لأفراد أو مؤسسات أو حكومات تبحث عن هذا النوع من الثغرات.

وفي تاريخ بحثها عن هذه الثغرات، تدفع الشركة مبالغ مالية ضخمة للمُختصين الذين يكتشفون ثغرات ذات خصائص معينة، وقد تصل هذه المبالغ إلى 2.5 مليون دولار، كما هو الحال عند اكتشاف ثغرات أمنية داخل أنظمة Android.

حتى إن الأسعار التي بدأت الشركة في دفعها، كانت تبدأ من 200,000$ عند انطلاقها، ما يدل على أهمية هذه الثغرات التي تبحث الشركة وزبائنها عنها.

أين تعمل هذه الشركات؟

تعمل مثل هذه الشركات فيما يسمّى بـ "المنطقة الرمادية" من عمليات البحث عن الثغرات. أي أنه من المنطقي على كل مطور أو مختص يكتشف ثغرة أمنية تؤدي إلى اختراق للنظام، أن يقوم بإرسال تذكرة أمنية إلى مطوري النظام الأصليين.

يخبرهم فيها بالثغرة علّهم يقومون بحلّها في أقرب وقت مُمكن، ليتفادوا الأضرار الناتجة عن استغلالها من المخترقين وغيرهم.

لكن، تقوم شركات مثل Zerodium بإغراء هؤلاء المختصين الذين يكتشفون الثغرات، بدفع مبالغ طائلة مُقابل اكتشافاتهم، فيصبح العائد المادّي أكثر أهمية وأكبر قيمة من أي عائد قد تقدّمه لك الشركات التي اكتشفت الثغرات لديها. لكن القانون لا يمنع مثل هذه الممارسات، ولذلك سميت منطقة عملهم بـ "المنطقة الرمادية".

ما علاقة شركة Zerodium بنظام WordPress؟

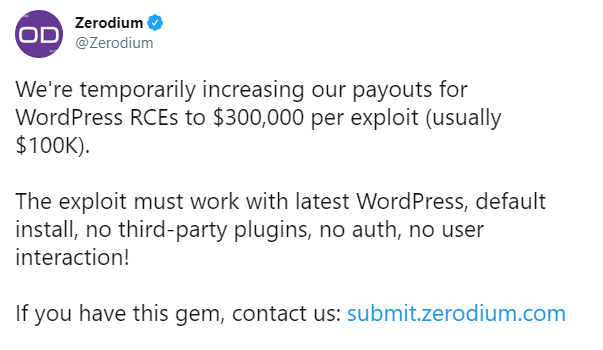

نشرت شركة Zerodium مؤخرًا تغريدة مفادها، أنها قررت دفع 3 أضعاف ما كانت تدفعه سابقًا، للذين يكتشفون ثغرات أمنية في نظام WordPress إذ أضحى المبلغ 300,000$، بدلًا من المبلغ المُتعارف عليه سابقًا بـ 100,000$.

وكما ذكرنا سابقًا فإن نظام WordPress وأنظمته الفرعية والإضافات المتنوعة التي يتم تنزيلها داخله، لم تسلم من وجود اختراقات حقيقية لأنظمتها وبرمجياتها، ما يفتح بابًا واسعًا أمام مكتشفي الاختراقات للوصول إلى أهدافهم المادية من خلال البحث عن ثغرات في النظام ومكوناته.

هل تُشارك ووردبريس في مثل هذه الأعمال؟

لنظام WordPress حساب خاص على موقع Hackerone يدفع من خلاله للمختصين الأمنيين الباحثين عن الثغرات، مُقابل الثغرات التي يكتشفونها.

لكن الحقيقة تكشف أن ما يدفعه النظام لهؤلاء المختصين، قليلٍ للغاية مُقارنة بالشركات أمثال شركة Zerodium ما يجعل مهمة عملهم مع WordPress كوظيفة رسمية تُساعدهم على كسب قوت يومهم منها أمرًا صعبًا للغاية، في ظل الفجوة الكبيرة في الإمكانيات المادّية.

لماذا رفعت شركة Zerodium من أسعارها للثغرات في نظام WordPress؟

لم تُعلن الشركة صراحة عن سبب مضاعفة ما تدفعه مُقابل هذه الثغرات، في المُقابل فإن WPScan المختصة في تسجيل الثغرات الأمنية في نظام WordPress داخل قواعد بيانات خاصة، توقّعت وجود طلبٍ كبير على الثغرات داخل نظام WordPress.

كما يؤكد ذلك بحسب WPScan، أن نظام WordPress أضحى أكثر أمنًا، وبالتالي أصبحت إمكانية العثور على مشاكل لديهم أكثر ندرة، وهو ما يفسّر بشكلٍ غير مُباشر الارتفاع الكبير في الأسعار.

إحصائيات حول أمن المعلومات في WordPress

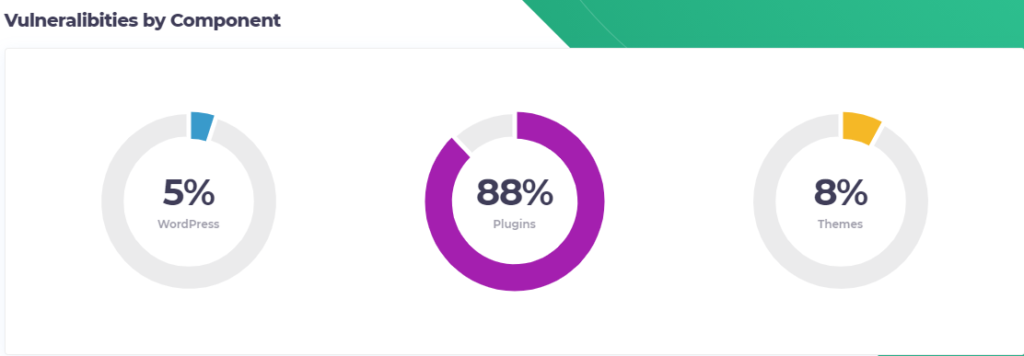

من المعلوم أن الاختراقات والثغرات الأمنية تتجاوز نظام WordPress إلى إضافاته والقطاعات والأنظمة المرتبطة به، حتى إن غالبية هذه الاختراقات ليست في برمجة النظام ذاته، بل في هذه الإضافات والأنظمة الفرعية، وتوزيعها كالتالي:

فبحسب أحدث إحصائيات موقع WPScan تقسّم الثغرات بحسب هذا التقسيم كالتالي:

- 88% من الاختراقات تتم في الإضافات

- · 8% في الـ Themes

- · 5% في نظام WordPress

أمّا أكثر الطرق انتشارًا لعمليات الاختراق في نظام WordPress فهي كالتالي:

- الاختراق بالقوة الغاشمة (Brute Force Attacks)

- الاختراق عن طريق تحميل ملفات ضارّة داخل النظام (File Inclusion Exploits)

- الاختراق عبر حقن SQL في النظام (SQL Injections)

- الاختراق من خلال "البرمجة عبر المواقع" (Cross-site Scripting)

- الاختراق بواسطة البرمجيات الضارة/الخبيثة (Malware)

كوني مستخدمًا أو مطورًا لموقعي WordPress كيف أسمح بهذه الاختراقات؟

يمكننا أن نسمح بشكلٍ لا إراديًا لهؤلاء المُخترقين وغيرهم بالولوج إلى مواقعنا، عن طريق القيام بعدد من الأخطاء، أهمها:

1- استخدام كلمات سر ضعيفة

يعد استخدام كلمات سر ضعيفة أو مكشوفة كاسم العائلة أو اسم الشخص أو تاريخ ولادته أو رقم هاتفه، من أكبر الأخطاء التي تسمح للمخترقين بالدخول إلى حساب المطور أو المُستخدم،

وبالتالي الدخول إلى إعدادات الموقع، ومن هناك يستطيع عمل ما يحلو له من اختراقات وأضرار مُباشرة بمحتوياته.

2- عدم القيام بالتحديثات اللازمة

كثيرًا ما يُطالب المُطورون المُستخدمين بالقيام بالتحديثات أولًا بأول، بل وتفعيل ميزة التحديث التلقائي لكل الأنظمة والإضافات المنزّلة لديهم، كون هذه التحديثات تحوي الحلول البرمجية للعديد من الثغرات التي يتم اكتشافها.

3- تحميل الإضافات والـ Themes من مصادر غير موثوقة

فالبرمجة الخاصة بهذه الإضافات والـ Themes ليست مضمونة، وقد تحوي العديد من الثغرات والمشاكل التقنية، التي يسهل على المُخترقين استغلالها للدخول بشكلٍ سريٍ إلى نظامك وموقعك، والعبث في محتويات الموقع.

اترك تعليقك